Keiner soll es erraten

Symmetrische Verschlüsselung,

Datei-/Festplattenverschlüsselung

Dozenten: Rainer R. | Tobias R.

Let's have a party!

- Grenzen der Datei- und Festplattenverschlüsselung

(Tobias) - Keiner soll es erraten: Symmetrische Verschlüsselung

(Rainer) - TopSecret I: Dateiverschlüsselung

(Tobias/Rainer) - Sicherer Löschen – Eraser-Software

(Tobias) - TopSecret II: Datei- und Festplattenverschlüsselung

(Rainer/Tobias)

Let’s start a party!

Das Bündnis Privatsphäre Leipzig e. V. ist eine überparteiliche Bürgerinitiative mit dem Ziel, Überwachung, Rechtsstaatlichkeit und Demokratie in einem breiten öffentlichen Diskurs zu thematisieren.

Wir treffen uns ab Mai jeden ersten, dritten und fünften Dienstag des Monats immer 19:00 Uhr im Sublab. (Öffentliches Plenum)

Geheimdienste vor Gericht

Vernetzes Utopia. – Die Stadt der Zukunft im goldenen Zeitalter der Überwachung

22. 10. 2016, 18 Uhr

Humboldt-Universität zu Berlin; Unter den Linden 6; 10099 Berlin; Audimax

Datenspuren

Vernetzes Utopia. – Die Stadt der Zukunft im goldenen Zeitalter der Überwachung

23. 10. 2016, 13 Uhr c.t.

Technische Sammlungen, Junghansstraße 1-3, 01277 Dresden

sublab: Katastrophenhilfe Haiti (Hurricane Matthew)

Humanitarian Openstreetmap Team

13. 10. 2016, ab 18 Uhr

Haiti mappen und das Rote Kreuz unterstüzen

CryptoParty is a decentralized, global initiative to introduce the most basic cryptography programs and the fundamental concepts of their operation to the general public.

Wir verstehen Cyptoparties als Möglichkeit zur Vermittlung von Wissen zur „Digitale Selbstverteidigung“.

Einblicke in eine CryptoParty

Privatsphäre in Deutschland – Ein Bündnis aus Leipzig klärt auf!

CryptoParty 2/2016, 1/2017

- 12. Oktober 2016 – Datei- und Festplattenverschlüsselung

- 09. November 2016 – Alternative Soziale Netzwerke und Cloud-Systeme

- voraussichtlich Dezember 2016 – Sicherheit und Privatsphäre unter Windows 10 sowie Einsatz virtueller Maschinen und Systeme

- 11. Januar 2017 – Sicherer Surfen und Anonymisierung

- 08. Februar 2017 – PGP und Passwörter

- 08. März 2017 – Messenger & Chats

Weitere Projekte (z. T. in Planung):

- regionale und überregionale Vernetzung

- Lesungen

- CryptoCon (in Kooperation mit dem Sublab)

- Aktionen

- Podcasts

- Vorträge (z. B. zu SmartCity)

Digitale Selbstverteidigung

Warum digitale Selbstverteidigung?

- Recht auf informationelle Selbstbestimmung (= Grundrecht) auch im digitalen Zeitalter wahrnehmen können

- Selbstverteidigung gegen Massenüberwachung, Vorratsdatenspeicherung, Tracking und Überwachungskapitalismus (BigData)

Aspekte der Privatheit, Nutzen und Risiken

nach Gutwirth, S.; Gellert, R.; Bellanova, et al.

| Aspekt der Privatheit | Definition und Umfang | Grenzen und Trade-offs | Beispiel für Risiken |

|---|---|---|---|

| Privatheit von Daten und Bilder | Menschen haben ein Recht auf Privatheit ihrer Daten und Bilder | Behörden, Arbeitgeber und Firmen benötigen für die Verwaltung und Leistungserfüllung Daten. Kontrollverlust: Es ist nicht immer möglich das Recht am eigenen Bild zu wahren (Fotografien an öffentlichen Plätzen) | Behörden, Regierungen und Firmen zweckentfremden die gesammelten Daten. Paparazzi. |

Aspekte der Privatheit, Nutzen und Risiken

nach Gutwirth, S.; Gellert, R.; Bellanova, et al.

| Aspekt der Privatheit | Nutzen durch Schutz von Privatheit | Risiken durch Verletzung der Privatheit | ||

|---|---|---|---|---|

| Für den Einzelnen | Für die Gesellschaft | Für den Einzelnen | Für die Gesellschaft | |

| Privatheit von Daten und Bilder | Empowerment: Selbstbestimmtheit/Autonomie, Entscheidungsspielräume | Fördert demokratische Entwicklung: Kontrolle der Daten als Chance zur Gestaltung von Gegenwart und Zukunft (›Schicksal‹) | Einzelne werden durch persönliche Daten kompromittiert. Personenbezogene Daten ermögliche persönliche Erfassung. Wer möchte immer anpeilbar sein? | Das gesellschaftliche Klima wird durch die permanente Kompromittierung persönlicher Daten vergiftet. |

Digitale Selbstverteidigung

Staatliche Überwachung und Datensammelei (Beispiel)

Digitale Selbstverteidigung

Datensammlungen Privater Firmen (Beispiele)

- Google z. B. aus Suche, E-Mail, Webanalyse ... für zielgenaue Werbung

- Facebook für soziale Beziehungen und Netzwerke

- amazon für Kaufverhalten und -vorlieben oder Leseverhalten (Kindle)

Digitale Selbstverteidigung

Analyseverfahren und Auswertung

- BigData zur Profilbildung und Analyse auf der Grundlage massiver Datensammlungen

- BigData als Geschäftsmodell

- Public-Private-Partnership

Digitale Selbstverteidigung

Reaktion auf gesellschaftliche Veränderungen

- Überwachung und Manipulation als Machttechniken

- Digitalisierung als Kulturwandel → Nutzungsänderungen

- Welche Gesellschaft streben wir an? (Panoptikum, Banoptikum, Synoptikum)

CryptoWars 2.0/3.0

Angriff auf Verschlüsselung

- Crypto Wars 3.0: Thüringens Verfassungsschutzchef fordert Hintertüren in Krypto-Messengern

- Hillary Clinton wants “Manhattan-like project” to break encryption

- Crypto Wars Part II - The Empires Strike Back

- Crypto Wars 3.0: EU-Rat diskutiert Schlüsselhinterlegung

- CCC fordert Ausstieg aus unverschlüsselter Kommunikation

- The second “Crypto War” and the future of the internet

- Cryptowar: Verfassungsschutz fordert ein Ende der „kryptierten Kommunikation“

- Obama will Verschlüsselung aufweichen

Was tun?

Kategorien von Handlungsspielräumen nach Bruce Schneier (Data vs Goliath)

- Überwachung vermeiden

- Überwachung blockieren

- Überwachung verfälschen

- Überwachungssysteme lahmlegen (selten legal)

Was tun?

Weitere praktische Möglichkeiten

- CryptoParties besuchen und weiterempfehlen

- mit Freunden und Familie über Digitalisierung und Privatsphäre diskutieren

- sich bei Apps und Sozialen Diensten über deren Datensammlung informieren, ggf. Alternativen verwenden

Was tun?

Einladung zum Mitmachen!

Wir freuen uns über neue Mitstreiter*Innen im Bündnis

Was tun?

Literatur- und TV-Empfehlungen

Digitale Selbstverteidigung

Digitale Selbstverteidigung als Aufklärungsmodell

Habe Mut, dich deines eigenen Verstandes zu bedienen!

Beantwortung der Frage: Was ist Aufklärung?

→ Selbstbestimmung erfordert Wissen und Erfahrung.

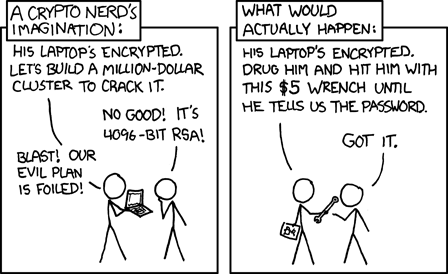

Grenzen digitaler Selbstverteidigung

Verschlüsselung funktioniert. Richtig implementierte, starke Crypto-Systeme sind eines der wenigen Dinge, auf die man sich verlassen kann.

Schief gegangen

Beispiele von Sicherheitsbrüchen

Grenzen ausloten

Risikoanalyse an Hand von Bedrohungsmodellen

Bedrohungsmodelle:

- beschreiben Möglichkeiten von Angriffen und decken Verhaltensweisen oder Übertragungswege und -formen auf, die mit Risiken verbunden sein können

- helfen Grenzen und Möglichkeiten von technischen Lösungen wie Ende-zu-Ende-Verschlüsselung oder Transportverschlüsselung besser einzuschätzen und eigenes Verhalten anzupassen.

Bedrohungsmodell

Übersicht

Die W-Fragen

Schutzintressen und -rahmen

- Was möchte ich schützen?

- Wie wahrscheinlich ist die Notwendigkeit es schützen zu müssen?

- Vor wem möchte ich es schützen?

- Was sind die Konsequenzen, wenn der Schutz versagt?

- Wie viel Aufwand und Umstände möchte ich in Kauf nehmen und worauf möchte ich verzichten, um es zu schützen?

Die Bedrohungs-Perspektiven

- von den Geräten oder Daten ausgehend

(asset centric) - aus der Perspektive des Angreifers gedacht (attacker centric)

Schutzgüter

Auswahl

- Passwörter

- Geld

- Dateien (private Fotos, Videos, Dokument, etc.)

- Chats, Unterhaltungen, Korrespondenzen

- Metadaten

- private Geheimnisse, Betriebsgeheimnisse

Angreifer

Beispiele

- Nachrichtendienste mittels Massenüberwachung (NSA, GCHQ, BND)

- (neugierige) Kolleg*Innen, Nachbar*Innen, Eltern, Schulkamerad*Innen usw.

- (neugierige) Sicherheitsbehörden (BKA, Verfassungsschutz)

- Diebe, kriminelle Elemente

- Unternehmen die Dienste anbieten um Profilbildung für Werbeeinnahmen zu betreiben

Folgen bei Schutzversagen

Beispiele

- Identitätsdiebstahl: Hacker/Script-Kiddie übernimmt Facebook-Account

- Autonomieverlust:

- Werbeanbieter liest und analysiert meine Daten

- Anbieter filtert oder liest Tweets, Facebook-Nachrichten, E-Books etc.

- Übernahme/Verlust des Geräts: Smartphone, Laptop, Tablet, E-Book-Reader

- Datenverlust: Messenger-App, welche es erlaubt übermittelte Bildnachrichten abzugreifen

Angriffspotentiale

Beispiele

- physischer Gerätezugriff Familienangehöriger installiert Überwachungssoftware auf meinem Gerät

- Zugriff auf den Transportweg der Daten Angreifer*In könnte das LAN/WLAN ausspionieren

- Phishing/Trojaner, Manipulation des Endpunktes der Kommunikation Angreifer*In könnte eine Website gefälscht haben

- Manipulation des Systems/von Anwendungen Angreifer*In nutzt Sicherheitslücken im System/ Applikationen

Grenzen

Equation Group

Schadsoftware-Familie

- »highly sophisticated threat actor« (aktiv seit 2004, ggf. schon 1996)

- technische Angriffsziele

- Festplatten-Steuerungssoftware (Firmware)

- Gruppe von Trojanern; teilweise tiefe Einnistung in Festplatten-Firmware

- Betroffen Festplattenhersteller: Western Digital, Maxtor, Samsung, Toshiba und Seagate

- Hohes Risiko: Malware überlebt eine Formatierung der Festplatte oder Neuinstallation des Betriebssystems

- Hohe Potentiale: Diebstahl von Schlüsseln verschlüsselter Festplatten/Container nach Infektion

Equation Group

Equation Group

Entwicklung und Geschichte

Equation Group

Weltweite Infektion

Equation Group

Vertiefende Informationen

- Equation Group: Q & A (PDF, #EquationAPT, #TheSAS2015)

- Equation-Group: „Höchstentwickelte Hacker der Welt” infizieren u.a. Festplatten-Firmware

- Equation Group: Sicherheitsforscher entdecken mutmaßliche NSA-Schadprogramme

- Spionagesoftware der Superlative entdeckt

- Equation Group: NSA-Linked Malware Discovered in the Wild

Grenzen von Datei- und Festplattenverschlüsselung

- vertrauenswürdiges, offengelegte zeitgemäße Algorithmen

- regelmäßige Audits

- vollständig OpenSource

- unter aktiver (Weiter-)Entwicklung (Patches von Sicherheitslücken, Aufarbeitung technischer Schulden)

- Verfügbarkeit (Betriebssysteme)

- Kommerzieller Hersteller könnte zu Integration einer Hintertür/Schwächung der Umsetzung gezwungen worden sein

Grundregeln und Gegenmaßnahmen

- Update, Updates, Updates

- Backups, Backups, Backups

- Virenscanner (+/-)

- Unplugged: Sensible Daten auf System ohne Netzzugang aufbewahren und verschlüsseln

Fazit

Bedrohungsmodelle als Mittel zur Selbstermächtigung

- Bedrohungsmodelle unterstützen bei der Abwägung von Risiken in Bezug auf Datensicherheit und -schutz

- Bedrohungsmodelle identifizieren schützenswerte Güter (Assets), Angreifer*Innen, Risiken und Angriffspotentiale

- Identifizierte Bedrohungen können besser eingeschätzt werden (Entscheidung für oder gegen Maßnahmen)

- Rationalisierung: Kosten-Nutzen-Abwägung (zu einem bestimmten Grad)

Symmetrische Verschlüsselung (1/4)

https://de.wikipedia.org/wiki/Symmetrisches_Kryptosystem

Gleicher Schlüssel für Verschlüsselung und Entschlüsselung der Nachricht (oder Berechnung beider Schlüssel auseinander)

Video zur Einführung in symmetrische Verschlüsselung (englisch)

Symmetrische Verschlüsselung (2/4)

Die Verschlüsselung hat zwei grundsätzliche Ziele:

Konfusion und Diffusion

- 1.) Konfusion:

- Zusammenhang zwischen Geheimtext und Schlüssel so komplex wie möglich machen um damit Kryptoanalyse zu erschweren

- Erreicht wird das z. B. durch nichtlineare Substitutionen von Eingabe und Ausgabe

Symmetrische Verschlüsselung (3/4)

- 2.) Diffusion:

- Auflösen von statistischen Strukturen des Klartextes

- statistische Analyse nach Buchstabenhäufigkeit im Chiffretext läuft ins Leere

guter Chiffretext ist nicht von Zufallszahlen und -zeichen zu unterscheiden

Symmetrische Verschlüsselung (4/4)

2 Verfahrenstypen:

- Stromverschlüsselung

- Blockverschlüsselung

Stromverschlüsselung (1/2)

Schema

Stromverschlüsselung (2/2)

https://de.wikipedia.org/wiki/Stromchiffre

- Zeichen des Klartextes werden mit den Zeichen eines Schlüsselstroms verknüpft

- Schlüsselstrom ist als pseudozufällige Zeichenfolge aus dem Schlüssel abgeleitet

- jedes Klartextzeichen kann sofort in ein chiffriertes Ausgabezeichen übersetzen werden

- besonders für Echtzeitübertragungen geeignet, z. B. für Mobilfunk

Blockverschlüsselung (1/3)

Schema

Blockverschlüsselung (2/3)

https://de.wikipedia.org/wiki/Blockchiffre

- Klartext fester Länge (Block) wird – bestimmt durch Schlüssel und Chiffrealgorithmus – in einen Geheimtext fester Länge gewandelt

- mehrere Zeichen (Block) werden in einem Schritt ver- bzw. entschlüsselt, daher schnell

- Blockchiffren können jeweils nur einen einzigen Block verschlüsseln

- daher wird für Texte beliebiger Länge ein kryptographischer Betriebsmodus definiert, der die Anwendung des Verschlüsselungsalgorithmus auf den Datenstrom (mehrere Blöcke) festlegt

Blockverschlüsselung (3/3)

https://de.wikipedia.org/wiki/Blockchiffre

- modernen Blockchiffren als iterierte Blockchiffren konzipiert:

- Eingabe wird in mehreren gleich aufgebauten Runden verarbeitet

- Dazu werden aus dem Schlüssel sogenannte Rundenschlüssel abgeleitet

Video zur Erklärung eines symmetrischen Algorithmus (in englisch)

Das dort erklärte DES gilt allerdings inzwischen als unsicher.

TopSecret: Datei- und Festplattenverschlüsselung

- Dateiverschlüsselung mit GnuPG und AEScrypt

- Sicherer Löschen: Data Erasure Software (shred, wipe, srm & Co)

- Festplattenverschlüsselung mit TrueCrypt oder VeraCrypt

- Alternativen zu TrueCrypt (cryptsetup/dm-crypt/LUKS)

Dateiverschlüsselung

- Wofür? Einzelne Dateien zur Übertragung/bei Kommunikation oder für die Ablage in der Cloud

- Wichtig: Dateien nach dem Verschlüsseln sicher löschen falls nur noch die verschlüsselten Daten vorliegen sollen.

Symmetrische Verschlüsselung mit GPG

Was ist das?

- GPG = offenes und gutes Verschlüsselungsprogramm

- GPG hauptsächlich zur asymmetrischen Verschlüsselung (→E-Mail)

- via Kommandozeile oder entsprechende Oberflächen auch symmetrisch nutzbar

Wie geht das?

- Symmetrische Verschlüsselung

- Schlüssellänge → je länger desto besser

before:use

- Konfigurationsdatei anpassen

- Vorlage

about:use

- Verschlüsselung einzelner Dateien

- nur für Versand von Dateien sinnvoll

- für dauerhafte Nutzung Container bzw. Partition (→ Container-/Festplattenverschlüsselung)

Verschlüsseln

gpg -c --cipher-algo AES256 --digest-algo SHA512 geheim.txt

verschlüsselte Datei heißt: geheim.txt.gpg (im selben Verzeichnis)

Entschlüsseln

gpg -d -o geheim.txt geheim.txt.gpg

Dateiverschlüsselung mit

AEScrypt

https://www.aescrypt.com/download/

- plattformübergreifend (Windows 32 und 64, Android, iPhone/iPad, MacOS, Linux)

- (meistens) mit grafischer Oberfläche und/oder als Kommandozeilentool

- einfach zu installieren und in der Anwendung

- quelloffen (Open Source)

- Allerdings: Original und verschlüsselte Datei sind im Dateisystem sichtbar

- ggf. sicher löschen

Verschlüsselung mit virtuellen Dateisystemen

gocryptfs

- in Go entwickelt (2015)

- basisert auf dem im Linux-Kernel integriertem Filesystem in Userspace (FUSE)

- inspiriert bei encfs

- Anwendung aktueller kryptografischer Verfahren

Verschlüsselung mit virtuellen Dateisystemen

gocryptfs - Angewandte Kryptografie

- Initialisierungsvektor (IV) pro Verzeichnis

- authentifizierte Kryptografie/Integrität: ASE-256-CGM (Galois/Counter Mode)

- Schlüsselableitung (KDF) aus Passphare: scrypt

- AES-256-EME zur Dateinamenverschlüsselung (ECB-Mix-ECB → wide-block encryption mode)

Verschlüsselung mit virtuellen Dateisystemen

gocryptfs - Angewandte Kryptografie

Verschlüsselung mit virtuellen Dateisystemen

gocryptfs - anwenden

$ mkdir cipher plain

$ ~/bin/gocryptfs -init cipher

[...]

$ ~/bin/gocryptfs cipher plain

[...]

Verschlüsselung mit virtuellen Dateisystemen

Weitere Projekte

- securefs (C++ - unter ArchLinux mit clang bauen)

- cryptomator (Java)

- encfs - schleppende Entwicklung, veraltet (C)

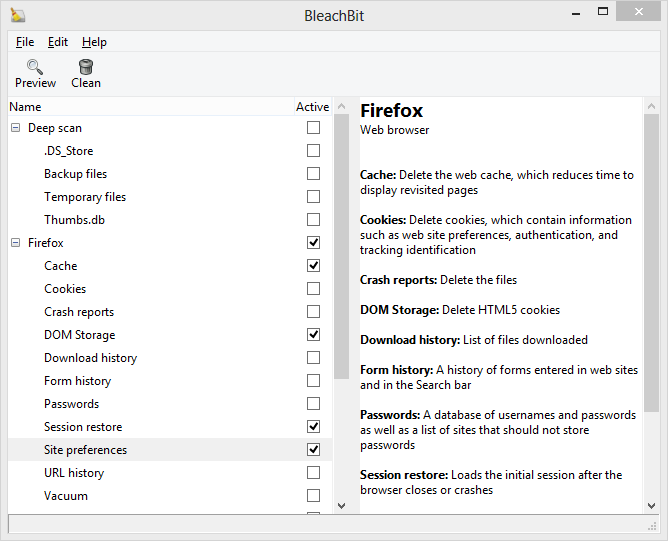

Data Erasure Software

Linux

- BleachBit

- shred

- wipe

- srm & Co.

$ shred -vn $Durchgänge $Gerät

$ wipe -q -Q 1 -R /dev/zero -S r -r $PFAD

$ srm $DATEI

$ sfill -l -lv $PFAD

Data Erasure Software

MacOSX

- Sicheres Löschen als Systemeinstellung

rm -pdiskutil(Sichers Löschen als Option nicht bei SSDs verfügbar)- shred (

brew install coreutils)

Data Erasure Software

Windows - Eraser (Heidi Eraser)

- OpenSource

- unterstützt verschiedene Varianten sicheren Löschens

- Löschanforderungen können geplant werden

- Diskussions-Forum für weitergehende Hilfe

- Bitte Hinweise zu Risiken bei der Verwendung des Teams beachten

Data Erasure Software

Windows - Eraser (Heidi Eraser) - Version 5

Data Erasure Software

Windows - Eraser (Heidi Eraser) - Version 6

Data Erasure Software

Windows: Bleachbit

Data Erasure Software

Sonderfall Solid State Drive (SSD)

- Sicheres Löschen garantiert?

- ATA Secure Erase (SE) und hdparm

- BSI Information: So löschen Sie Daten richtig

- Vollverschlüsselung vor Nutzung!

$ sudo hdparm -I /dev/sda

$ sudo hdparm --user-master u --security-set-pass GEHEIM /dev/sda

$ sudo hdparm -I /dev/sda

$ sudo time hdparm --user-master u --security-erase GEHEIM /dev/sda

$ sudo hdparm -I /dev/sda

Festplatten-/Containerverschlüsselung

Wofür?

- mehrere Dateien gemeinsam verschlüsseln (z. B. ganze Verzeichnisse oder Verzeichnisbäume)

- Schutz aller Daten gegen (Offline-)Diebstahl (insbesondere bei mobilen Geräten wie Notebooks) oder auch nur neugierige Fremde oder Freunde

- Schutz gegen Datenwiederherstellung nach Verkauf, Entsorgung oder bei Reklamation von Datenträgern.

Festplatten-/Containerverschlüsselung

- 2 Varianten

- Partitionen oder ganze Festplatten/SSDs

- Container, die wie normale Dateien auf dem Rechner liegen (dadurch z. B. einfaches Backup)

- wenn geöffnet sind beide wie normale Laufwerke verwendbar, transparent

- geschlossen keine Infos über gespeicherte Inhalte

TrueCrypt

Infos zum Programm: https://de.wikipedia.org/wiki/TrueCrypt

- Probleme: Nicht mehr aktiv entwickelt

- gefundene Lücken werden nicht mehr geschlossen (aktuell CVE-2015-7358 und CVE-2015-7359)

- Entstehung „technischer Schulden” (keine UEFI/GPT Unterstützung z. B.)

- Sehr eigenwillige Lizenz, die eine Weiterentwicklung schwierig macht

- Originale Website ist nicht mehr verfügbar, allenfalls als Kopie → Ausnutzung für "Waterholing"-Angriff in 2016

TrueCrypt

- Aber: Eins der am besten auditierten OSS-Projekte

- Audit der letzten vollständig funktionierende Version (7.1a) ohne schwerwiegende Sicherheitslücken im Crypto-Bereich, trotzdem Lücken in der Implementierung (siehe oben)

- Sehr gute und detaillierte, leider nur englische Dokumentation

- quelloffen (Open Source)

- plattformübergreifend

TrueCrypt

- Features:

- Systemverschlüsselung (Windows, komplette Platte)

- komplette Datenträger (ohne System)

- Partitionen

- Container

- plausible Abstreitbarkeit (plausible deniability)

- Alternative? VeraCrypt (weiterentwickelter TrueCrypt-Fork)

TrueCrypt oder VeraCrypt?

Downloads: https://github.com/AuditProject/truecrypt-verified-mirror

https://veracrypt.codeplex.com/releases/view/616110

- Dateiquellen für TrueCrypt: Vom Open Crypto Audit Project verifiziert, dem Projekt, das auch den letzten Cryptoaudit für TrueCrypt durchgeführt hat

- Dateiquellen für VeraCrypt: Von den aktuellen Projektseiten zu beziehen, noch ohne Audit

- Beide installierbar aber auch portabel nutzbar, dann Admin-Rechte nötig (Windows)

- Wichtig: Downloads verifizieren via GPG-Signatur und/oder Hashsumme, Programmdownload für Hashsummen unter Windows

TrueCrypt/VeraCrypt

Wie funktioniert’s? (1)

- beim Erstellen des Datenträgers werden Masterkeys und weitere Informationen für Ver- und Entschlüsselung der Inhalte des Containers/der Partition/Platte verschlüsselt im Volume Header abgelegt

- für deren Verschlüsselung wird aus dem Passwort oder/und eingesetzten Keyfiles ein Header Key mit PBKDF2 (Password-Based Key Derivation Function 2) abgeleitet

- VeraCrypt zusätzlich: PIM (Personal Iterations Multiplier)

TrueCrypt/VeraCrypt

Wie funktioniert’s? (2)

- als Betriebsmodus kommt XTS zum Einsatz, der aktuelle Quasi-Standard für Datenträgerverschlüsselung, eingesetzt auch bei BestCrypt, dm-crypt, FreeOTFE, DiskCryptor, FreeBSD geli, OpenBSD softraid disk encryption software und Mac OS X Lion FileVault 2

TrueCrypt/VeraCrypt

Verschlüsselungsalgorithmen (1)

- Verfahren waren Finalisten für den Advanced Encryption Standard (AES) des National Institute of Standards and Technology (NIST) der USA in 2000

- Rijndael/AES (Joan Daemen, Vincent Rijmen), der spätere Gewinner des Ausscheidungsverfahrens

- Serpent (Ross Anderson, Eli Biham, Lars Knudsen)

- Towfish (Bruce Schneier, Niels Ferguson, John Kelsey, Doug Whiting, David Wagner und Chris Hall)

- Kaskaden möglich → höhere Sicherheit aber auch längere Zeit zum Ver- und Entschlüsseln

nur VeraCrypt

Verschlüsselungsalgorithmen (2)

- Camellia, entwicklet von Mitsubishi Electric und dem NTT Japan, genehmigt für das NESSIE-Projekt der EU und das Japanische CRYPTREC-Projekt.

- Magma (GOST89), in einer modifizierten Version, folgt einem nationalen Standard der Russischen Föderation

- Kuznyechik, nationaler Standard der Russischen Föderation

TrueCrypt/VeraCrypt

Hash-Algorithmen

- RIPEMD 160, in 1996 gestärkte Version des im Rahmen des Projekts RACE Integrity Primitives Evaluation (RIPE) der EU entwickelten Algorithmus

- SHA-512 (SHA-256 zusätzlich bei VeraCrypt), entwickelt von der NSA und vom NIST publiziert.

- Wirlpool, vom NESSIE-Projekt der EU empfohlen und von der ISO übernommen

- Streebog-512 (nur VeraCrypt) Russischer nationaler Standard GOST R 34.11-2012 Information Technology – Cryptographic Information Security – Hash Function, auch in RFC 6986 beschrieben

Alternativen

Windows

- Bitlocker, Microsoft, ab Windows Vista, vielfach aber nur ab Pro-Version einsetzbar, Closed Source. Bitlocker wurde unlängst durch die Entscheidung Microsofts den sog. Elephant Diffuser zu entfernen geschwächt.

- Bei Windows 10 werden die Wiederherstellungsschlüssel per Voreinstellung in der Microsoft Cloud gespeichert (Hintergund)

Alternativen

Mac OS X/Linux/BSD

- Lion’s FileVault 2 Mac OS X, Closed Source

- dm-crypt mit LUKS, via Repository der Distribution

- tcplay, TrueCrypt-compatible, Kommandozeilentool, Dragonfly BSD und Linux

Infos und Download: https://github.com/bwalex/tc-play

Festplattenverschlüsselung mit dm-crypt und LUKS

- quelloffene Alternative auf Linux-Systemen

- Integration in den Kernel (Betriebssystemkern)

- keine Hidden Volumes

- keine glaubhafte Abstreibarkeit (plausible deniability)

Festplattenverschlüsselung mit dm-crypt und LUKS

Container erstellen

$ cryptsetup -c aes-xts-plain -y -s 512 luksFormat /dev/disk/by-uuid/XXX

$ cryptsetup luksOpen /dev/disk/by-uuid/XXX mycrypteddev

$ mkfs.ext4 /dev/mapper/mycrypteddev

$ cryptsetup luksClose /dev/mapper/mycrypteddev

Festplattenverschlüsselung mit dm-crypt und LUKS

Container einhängen und aushängen (mount, unmount)

$ cryptsetup luksOpen /dev/disk/by-uuid/XXX mycrypteddev

$ mount -t ext4 /dev/mapper/mycrypteddev /mnt/mount_point

$ umount /mnt/mount_point

$ cryptsetup luksClose mycrypteddev

Vielen Dank