Beobachte mich nicht

Sicher Surfen und Anonymisierung im Internet

Dozenten: Rainer R. | Tobias R.

Let’s have a party!

- Einführung

- Ein Wort zur Vorsicht: Grenzen

- Verschlüsselte und Anonyme Netze: SSL/TLS, Tor und VPNs

- Sicherer Surfen: Add-Ons, Tools und Best Practices

- Tails

- Diskussion

Let’s start a party!

Das Bündnis Privatsphäre Leipzig ist eine überparteiliche Bürgerinitiative mit dem Ziel, Überwachung, Rechtsstaatlichkeit und Demokratie in einem breiten öffentlichen Diskurs zu thematisieren.

Wir treffen uns jeden ersten, dritten und fünften Dienstag des Monats immer 19:00 Uhr im Sublab. (Öffentliches Plenum)

CryptoParty is a decentralized, global initiative to introduce the most basic cryptography programs and the fundamental concepts of their operation to the general public.

Weitere Projekte:

- Regionale und überregionale Vernetzung

- CryptoCon (Kooperation)

- Lesungen

- Überwachung - die lange Filmnacht

- Barcamp

- Informationsveranstaltungen und Aktionen

CryptoParty Herbstsemester 2015

- 08. Juli 2015 – Sicherer Surfen und Anonymisierung

- 12. August 2015 – PGP und Passwörter

- 09. September 2015 – Messenger & Chats

- 14. Oktober – Datei- und Festplattenverschlüsselung

- 11. November 2015 – Alternative Soziale Netzwerke und Cloud-Systeme

Digitale Selbstverteigung

Du musst dein Ändern leben?

- Recht auf informationelle Selbstbestimmung trotz Kontrollverlust wahrnehmen können

- Selbstverteidigung gegen Massenüberwachung, Tracking und Überwachungskapitalismus (BigData)

- Massenüberwachung entsteht im Sozialen: Grenzen von Technik und Verhaltensänderung

- Digitalisierung und Kulturwandel

- Welche Gesellschaft streben wir an? (Panoptikum, Banoptikum)

CryptoWars 2.0/3.0

Angriff der Nachrichtendienste

Was tun?

Handlungsspielräume von Technik und Verhaltensänderung

- CryptoParties besuchen und weiterempfehlen

- Theaterstück SUPERNERDS ansehen (Mediathek) und darüber diskutieren

- Parlamentarier bzgl. Vorratsdatenspeicherung über abgeordnetenwatch.de kritische Fragen stellen

- mit Freunden und Familie über Digitalisierung und Privatsphäre diskutieren

- im Bündnis Privatsphäre Leipzig aktiv werden

- Aktionen der Kampagne Verfolgungsprofile verfolgen

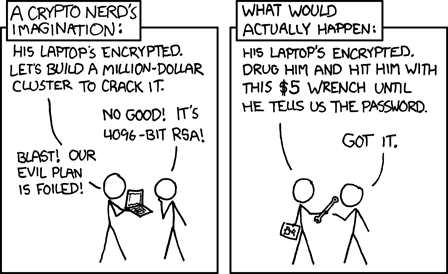

Grenzen von Verschlüsslung und IT-Sicherheitsystemen

Verschlüsselung funktioniert. Richtig implementierte, starke Crypto-Systeme sind eines der wenigen Dinge, auf die man sich verlassen kann.

Grenzen

- Sicherheitslücke (heartbleed, shell shock)

- Exploits (heartbleed, shell shock)

- Schadsoftware: Viren/Würmer/Trojaner

- Spionagesoftware: Keylogger, Rootkits, Bundestrojaner

- Computerforensik

- Sicherheit eines Betriebssystems (Updates, Zufallsgeneratoren, Backdoors)

- Hardware (Fehler, Backdoors, cold boot attack)

- Gesetzeslage: Patriot Act, CryptoWars

Grenzen

Grundregeln

- Update, Updates, Updates

- Backups, Backups, Backups

- Virenscanner (+/-)

- Unplugged: Sensible Daten auf System ohne Netzzugang aufbewahren

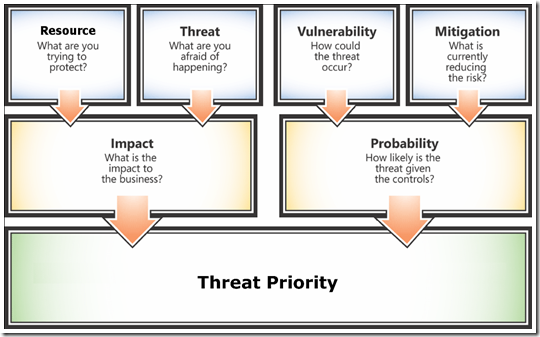

Bedrohungsmodelle

Threat models

Verschlüsselte und Anonyme Netze

- Sicher Surfen? Phishing, Tracking & Co.

- Sicherheit auf wackligen Beinen? – HTTPS (SSL/TLS)

- Anonymer Surfen: Tor (Onion Routing)

- Anonymer Surfen: Virtual Private Networks (VPN)

Mein digitaler Schatten

What is a Digital Shadow from Tactical Technology Collective on Vimeo.

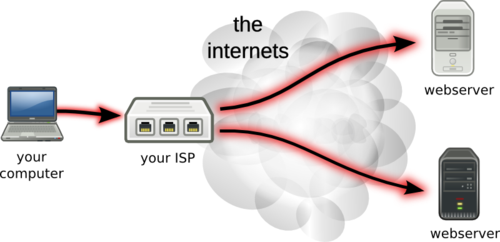

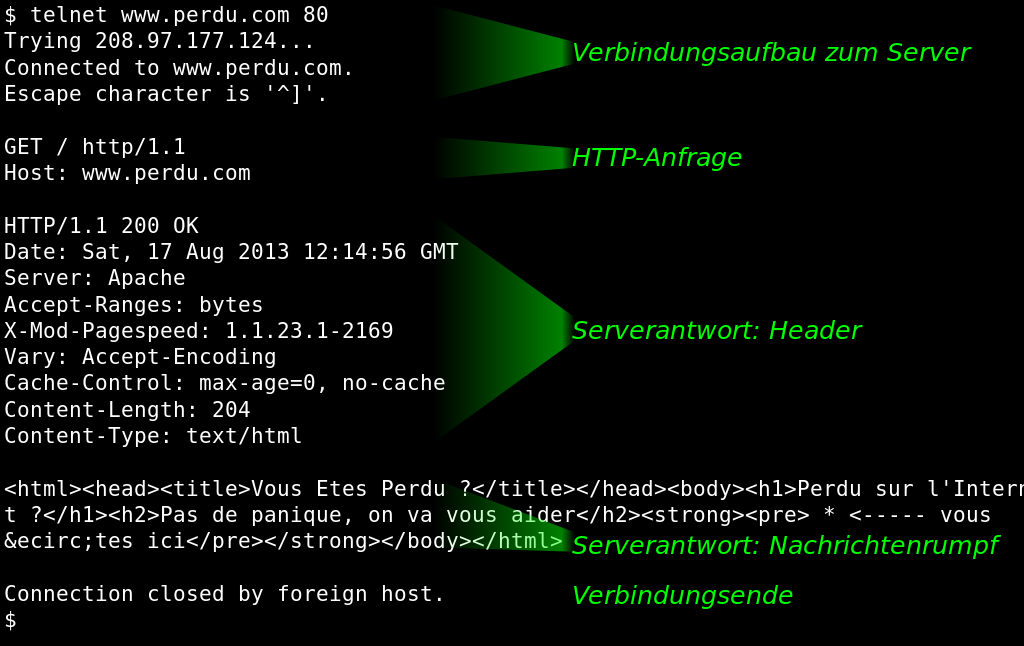

HTTP

Was beim Surfen passiert (I)

HTTP

Was beim Surfen passiert (II)

Web Tracking I

Web Analytics

- Ziel: Quantitative Datenerfassung

- Erwartung: Rückschlüsse auf Werbeerfolge ziehen können

- Seiteneffekte

- Nutzer wird über eine längere Zeit identifizierbar

- Profilbildung und Analyse über mehrere Profile

- Relationen, Vernetzung, Big Data

- Anzahl der erfassten Daten vom genutzten Dienst abhängig

Web Tracking II

Web Analytics

- Anzahl der erfassten Daten vom genutzten Dienst abhängig

- Online-Shops

- Soziale Netzwerke (Walled Gardens)

- Facebook kann uns besser einschätzen als Freunde

- Vorsicht Schattenprofile: Facebook trackt alle, auch mit explizitem Widerspruch (auch wenn Facebook das umdeutet)

- Topic Data von Facebook

- Mobiles Leben: Twitter App trackt Nutzerverhalten: Deaktivieren

- Streaming-Dienste (Achtung! Erlauben z. T. kein VPN, keine Proxies)

Web Tracking III

Web Analytics

Technische Umsetzung:

- Seitenabrufe (werden auf dem WebServer gesammelt)

- Like-Buttons, Tracker JavaScript

- HTTP Cookies

- Flash Cookie (LSO, Super Cookies)

- Verizon’s Perma-Cookie (X-UIDH, HTTP Header Injection)

- Browserfingerprint

Trackography

Visualisierung des Trackings von Onlinemedien

You never read alone. Use this tool to explore how the global tracking industry is reading your online behavior.

Do not track

Gegenmaßnahmen gegen Cookies

- Initiative Do not track: Opt-Out-Verfahren

- Gegenmaßname gegen Cookies:

- Cookies deaktivieren (häufig keine Option)

- Browser Addons

- Gegenmaßname gegen Perma-Cookies (X-UIDH):

- ISP wechseln, wenn möglich oder Opt-Out (bei Verizon möglich)

- nur verschlüsselte Verbindungen (SSL/TLS) über VPN, Tor nutzen

Browser Fingerprints

- digitaler Fingerabdruck der eigenen Systemkonfiguration

- Hennig Tillmanns Diplomarbeit: Browser Fingerprinting – Tracking ohne Spuren zu hinterlassen

- Panopticlick

- HTML5 Canvas Fingerprinting

- Kein 100%-tiges Gegenmittel, nicht einmal Tor/Tails

- Erster Schritt: Addons für JavaScript-Blocking

- Für Puristen: Textbrowser wie Lynx verwenden

- How the NSA Attacks Tor/Firefox Users With QUANTUM and FOXACID

Gefahren (I)

- Passwortdiebstahl und Identitätsdiebstahl: Ein Passwort pro Dienst verwenden (→ CyptoParty zu Passwörtern)

- Einbruch in Anbieter-Datenbanken (Zugänge, Bankdaten, Kreditkarteninformationen)

- Viren und Würmer

- Trojaner

- Phishing (Online-Banking)

- Personenüberwachung: Bundestrojaner, FinFisher

Gefahren (II)

Roche und Böhmermann – Ratgeber Internet (erklärt von William Cohn)

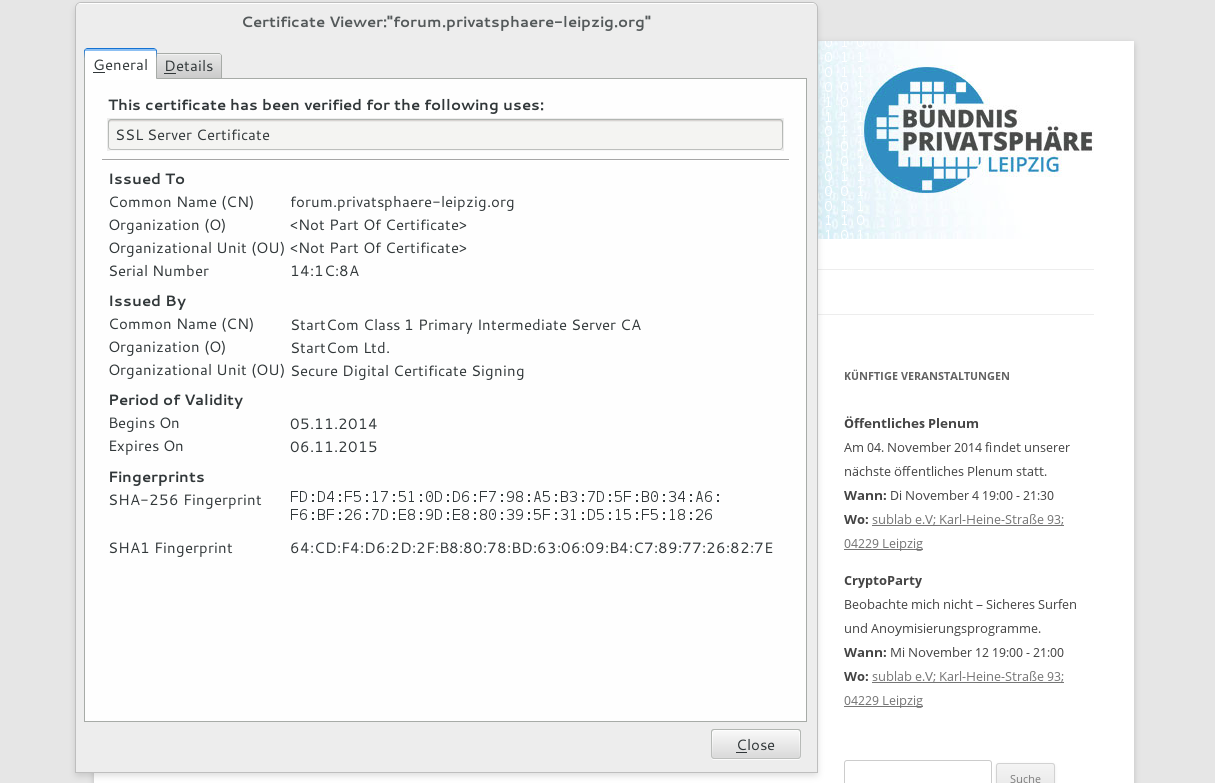

HTTPS (SSL/TLS)

- HTTPS: Standardverschlüsselung beim Abruf von Websites

- SSL/TLS schützten die Übermittlung der Daten (Transportschicht)

- Komplexes Protokoll, mit zwei Hauptzielen:

- Verschlüsselung (Daten vor anderen verbergen)

- Identifikation (Können sich zwei Kommunikationspartner vertrauen?)

- Zertifikate auf Anbieterseite (Website, WebServer) notwendig (Vertrauensdilemma)

SSL/TLS Protokoll (I)

- Handshake: Server und Client (Browser) vereinbaren Art der Verschlüsselung (Wie wollen wir miteinander unterhalten?)

- Server schickt ein Zertifikat und einen Schlüssel

- Client: Beginne zu verschlüsseln

- Server: Beginne zu verschlüsseln

- SSL/TLS-Verschlüsselung etabliert

SSL/TLS Protokoll (II)

SSL/TLS Protokoll (III)

Broken Wing

SSL/TLS & Sicherheit (I)

- Chiper Suite

- Beast → TSL 1.0 gebrochen, RC4 deaktivieren (Client/Server)

- POODLE Attacks" → SSL 3.0 gebrochen

- CRIME and BREACH attacks → HTTPS & Kompression

- FREAK → RSA-EXPORT Key

- CREAM → OpenSSL, AES-Implementierung, cache timing attack

Broken Wing

SSL/TLS & Sicherheit (II)

- RC4 Attacks → RC4-Verschlüsslung deaktivieren (Client/Server)

- SSL Strip → HTTP Strict Transport Security (HSTS)

- heartbleed → OpenSSL aktualisieren (betrifft z. T. auch VPN-Software)

- Übersicht der Verwundbarkeit populärer Websiten bzgl. obiger Attacken

- How does the NSA break SSL?

Broken Wing

SSL/TLS & Sicherheit (III)

Das Problem mit den Root Zertifikaten

Fallbeispiel: Online-Banking

SSL/TLS-Zertifikate in der Praxis

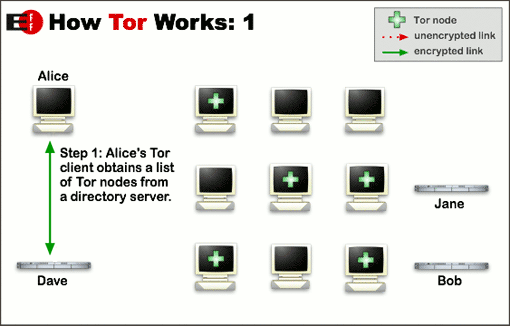

Tor

Was ist Tor (I)

- Anonymisierungs-/Pseudonomisierungsnetzwerk: Darkweb

- wird von einem Netz von Freiwilligen betrieben

Tor

Was ist Tor (II)

- Entwicklung in der Vergangenheit stark durch US-Staatsmittel gefördert → Spenden und privates Engagement

- wird von Aktivst*Innen, Behörden und anderen Netznutzern gleichermaßen verwendet

- Schattenseite: Silkroad, Silkroad 2.0, Silkroad 3.0

Onion-Routing

Wie Tor funktioniert (I)

Quelle: Are Your Details Secure? In: What the revelations mean for you. www.theguardian.com/

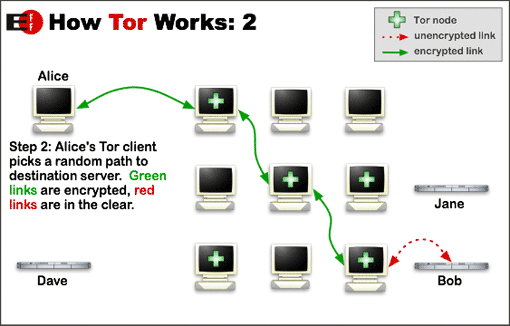

Onion-Routing

Wie Tor funktioniert (II)

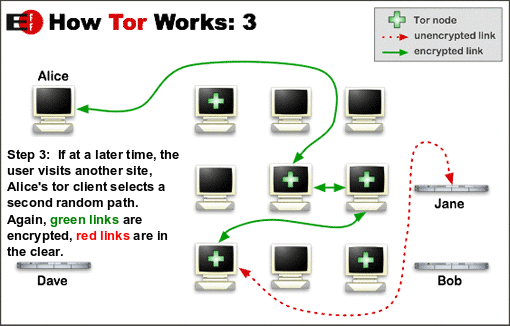

Onion-Routing

Wie Tor funktioniert (III)

Onion-Routing

Wie Tor funktioniert (IV)

Exkurs: Hidden-Services

Weitere Infos: Tor. Hidden Service Protocol

Tor Browser-Bundle

Orbot

Tor auf dem Smartphone

Nutzung des Tor-Browser-Bundels

- Vorteile

- keine Konfiguration notwendig

- sichere Verbindung zum Tor Netz

- Update-Benachrichtigung

- Nachteile

- Angriffsziel

- keine Add-Ons installieren

Tor als Proxy

(z. B. mit Vidalia)

- Vorteile

- alle Anwendungen über Tor nutzbar (Mails abrufen, Chatten, etc.)

- Nachteile

- Konfigurationsaufwand

- manuelles Updaten

- hohe Systemsicherheit sinnvoll

Tornutzung (I)

Browser und Surfverhalten

- Keine Streaming-Dienste verwenden (Tor ohnehin zu ›langsam‹)

- auf JavaScript, Flash, Silverlight, Java verzichten

- auf Cookies verzichten

- Walled Gardens meiden → Alternativen

- Kein Bit-Torrent verwenden

Tornutzung (II)

Systemvoraussetzungen

- Möglichst auf Windows verzichten

- Entsprechend gut konfiguriertes Linux oder Tails bzw. Whonix verwenden

- Festplattenvollverschlüsselung (bei Nicht-Live-System)

- regelmäßige Updates

- Laptop verwenden (Gerät stets mitführen)

- Google / Bing nicht als Suchmaschine verwenden

Tornutzung (III)

Lokalitäten

- Tor nicht von Zuhause aus anwenden, es sei denn:

- man betreibt einen Relay, Exitnode oder eine Bridge

- der gesamte Netzverkehr wird durch Tor geleitet

- Einwahlorte wechseln (Starbucks, Freifunk-Netze, etc.)

Tornutzung (IV)

Geisteshaltung (Mindset)

- Pseudonymität: Nutzungsorientierte virtuelle Identitäten erschaffen

- Neue Nutzerkonten für die virtuelle Identität verweden Pseudonymitäten nicht vermischen

- Extra/Eigene pseudonyme Identitäten (Nutzerkonten) für die Tor-Nutzung anlegen

Tornutzung (V)

Mobilität

- Eigenes Smartphone mit Pre-Paid-Karte nutzen

- Akku entfernen und erst bei Nutzung einlegen/aktivieren

- Tor-Phone nicht in der Nähe des eigenen Zuhause nutzen (Faustregel: min. 16km entfernt)

Tornutzung, Fazit

- Anonymität/Pseudonymität ist schwer zu erreichen. Technologie allein genügt nicht.

- Weitere Informationen:

- Anonymes Surfen: Forschern gelingt Enttarnung vieler Tor-Nutzer

- Want Tor to really work?

- Tor best practices

- Best practices for Tor use, in light of released NSA slides

- »One cell is enough to break Tor's anonymity«

- Users Get Routed: Traffic Correlation on Tor by Realistic Adversaries (PDF)

- On the Effectiveness of Traffic Analysis Against Anonymity Networks Using Flow Records (PDF)

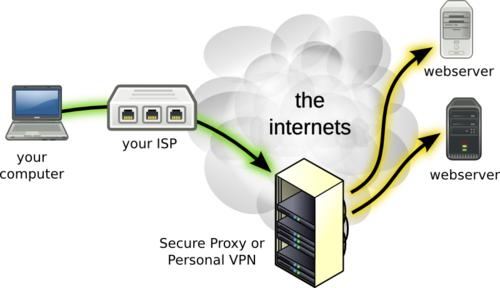

VPN

Personal Virtual Private Network (VPN)

VPN

Personal Virtual Network

- Verschlüsselte Verbindung zwischen VPN-Anbieter und VPN-Nutzer

- außerhalb keine Relation zum Nutzer herstellbar (→ Tor-Exit-Node)

- hoher Datendurchsatz: Streaming möglich

- Zentrale Dienste und Social-Media-Anbieter weiterhin ein Problem (Walled Gardens)

- Kosten: ab ca. 10 € im Monat

Auswahlkriterien (I)

Wie wähle ich einen Personal-VPN-Provider aus?

| Protokoll | Empfehlung |

|---|---|

| IKEv2 (IPSec) | ? (? min. AES 256 verwenden!) |

| OpenVPN | ✔ (? min. AES 256 verwenden!) |

| L2TPv3 | ? (nur mit IPsec) |

| propritäres SSL-VPN | ✘ |

| PPTP | ✘ |

| SSTP | ✘ (SSL 3.0) |

| MS-CHAPv2 | ✘ (Authentifizierungsprotokoll, bitte vermeiden) |

Auswahlkriterien (II)

Wie wähle ich einen VPN-Provider aus?

- Wie vertrauenswürdig ist der Anbieter?

- In welchen Land/Staat ist der Anbieter ansässig?

- Wie zuverlässig ist der Support?

- Wie transparent ist der Anbieter? Werden Zugriffe protokolliert? (Logs)

- Welche Zahlungsmöglichkeiten habe? z. B. ›anonyme‹ (bitcoin, UKESH)

- EFF: Choosing the VPN That's Right for You

Auswahlkriterien (III)

Wirklich besser als Tor?

Personal VPNs, Fazit

- Vertrauen/Privatsphäre als Ware (kapitalisiert)

- CryptoWars: NSA betreibt hohen Aufwand um in VPN-Netze einzubrechen

- Kompromiss: Anonymität vs. Nutzbarkeit

- immer mit HTTP (SSL/TLS) nutzen (vgl. Tor): Perfect Forward Secrecy

- RiseUp VPN (für Aktivisten) → Standort: USA?

- VPN Vergleich (ARD Ratgeber Internet)

- OpenVPN Client UI:

Sicherer Surfen

Add-Ons, Tools und Best Practices

Internetnutzung

- Datensparsamkeit

- nur in Ausnahmen echte Daten nutzen

- falsche Mail-Adressen nutzen

- Weg-Werf-Mail-Adressen

- verschiedene Dienste: verschiedene Identitäten

- Pre-Payed/anonyme SIMs für mobile Nutzung

- keine Chronik (Privater Modus)/Daten beim Schließen löschen

- never trust anyone

before:use

- Nutzt Firefox!

- viele der vorgestellten Add-Ons nur unter Firefox verfügbar!

MyAccount bei Google

Alternative Suchmaschinen

Jenseits von Google

RC4 deaktivieren

- veralteter Verschlüsselungsstandard der aber immer noch akzeptiert wird, von dessen Nutzung jedoch abgeraten wird

- how to do

- In Adressezeile Firefox "about:config" eingeben und versprechen vorsichtig zu sein

- In Suchfeld "rc4" eingeben

- Alle 4 Einträge auf "false" setzen

SSL und TLS Einstellungen

- SSL bis 1999 Verschlüsselungsstandard für Verbindungen

- 1999 Umbenennung in TLS

- unterschiedliche Versionsbezeichnungen: TLS 1.0 = SSL 3.1

- Oktober 2014: Poodle Lücke → SSL 3 gebrochen

- Firefox + Chrome wollen SSL 3.0 mit nächster Version deaktivieren

- Lücke jetzt beheben

- Firefox

- about:config

- „security.tls.version.min“ auf „1“ stellen

NoScript

- Blockiert ausführbare Inhalte (Skripte)

- JavaScript, Java, Silverlight, Flash etc.

- Vorteil: Skripte oft Sicherheitsrisiko

- Problem: Beeinflussung von Aussehen und Funktionalität

- Funktionen/Einstellungen

- Whitelists: Zulassen ganzer Domains oder von (einzelnen) (Fremd-)Skripten

- temporäres whitelisten

- Skripte immer erlauben (nicht zu empfehlen)

RequestPolicy

- Blockiert Cross-Site-Requests

- Vorteil: Verbindung nur zur aufgerufenen Website

- Problem: Beeinflusst das Aussehen der Website

- Funktionen

- Whitelists: von ganzen Seiten oder von einzelnen Requests auf Seiten

- temporäres whitelisten

- Requestes immer erlauben (nur temporär)

Self Destructing Cookies

- Zerstört Cookies nach einer bestimmten Zeit

- Vorteil: Personalisierung und Wiedererkennung auf der Website verhindern

- Nachteil: Cookies teilweise gewünscht

- Funktionen

- Whitelist

- verschiedene Einstellungen

BleachBit

- freier Systemcleaner für Windows & Linux

- löscht

- Browserdaten

- Verläufe und Cookies

- gespeicherte Passwörter und Autocomplete Einträge

- Temporäre Dateien und zuletzt genutzte Dokumente

- Papierkorb und Kommandozeilenverlauf

- Tipp: Nicht alle Einstellungen für eigenes Nutzungsverhalten sinnvoll → Ausgewählte Einträge überprüfen!

uMatrix und uBlock Origin

- blockieren Werbung und bestimmte Trackerskripte

- ermöglichen die feingranulare Einstellung gefilterter Elemente

Random Agent Spoofer

- versucht Browserfingerprinting zu erschweren

- wechselt Browser- und Geräteprofile nach einer gewissen Zeit (einstellbar)

- wird spezifisch auf Firefox-Versionen zugeschnitten, von den Möglichkeiten die Firefox bietet beschränkt

- Live-System oder Persistant-Mode (auf USB-Stick möglich, dort mit verschlüsseltem Langzeitspeicher)

- startbar von DVD oder USB-Stick

- basiert auf Debian

- kommt mit so gut wie allen Programmen die man zum digitalen Leben braucht

- nutzt von Haus aus das TOR-Netzwerk für Internetzugang

Warum TAILS nutzen?

- sehr einfache Anonymisierung des ganzen Internetverkehrs

- nutzbar auf Fremdrechnern

- im Persistant-Mode mit verschlüsseltem Langzeitspeicher auf einem Stick

- hinterlässt keinen Spuren auf dem benutzten Rechner

Wie geht das?

- Download

- GPG-Signatur prüfen/Hashsumme prüfen

- auf DVD brennen (Live-System)

- für Nutzung des Persistant-Mode notwendig nochmal auf USB-Stick/SD-Card installieren (vom laufenden TAILS aus)

Achtung: Nicht alle Rechner können von jedem Medium booten!

Bruce Schneier

Is it possible to be safe online?

Playlist: Is it possible to be safe online?

Vielen Dank für ihre Aufmerksamkeit!