Keiner soll es erraten

Symmetrische Verschlüsselung,

Datei-/Festplattenverschlüsselung

Dozenten: Rainer R. | Tobias R.

Let’s have a party!

- Einführung / Opening / Digitale Selbstverteidigung

- Grenzen von Verschlüsselung und IT-Sicherheitssystemen

- Verschlüsselung im Prinzip

- Hashfunktionen

- Datei- und Festplattenverschlüsselung

- Dateiverschlüsselung mit GnuPG und AEScrypt

- Festplattenverschlüsselung mit VeraCrypt

- Alternativen zu VeraCrypt (cryptsetup/dm-crypt/LUKS)

Let’s start a party!

Das Bündnis Privatsphäre Leipzig e. V. ist eine überparteiliche Bürgerinitiative mit dem Ziel, Überwachung, Rechtsstaatlichkeit und Demokratie in einem breiten öffentlichen Diskurs zu thematisieren.

Monatliche Meetups

Monatliches Meetup (Stammtisch) immer am letzten Donnerstag des Monats ab 19 Uhr

- 28. 02. 2019 – Süß & Salzig

- 28. 03. 2019 – Hotel Seeblick

- 25. 04. 2019 – Café Maître

CryptoParty is a decentralized, global initiative to introduce the most basic cryptography programs and the fundamental concepts of their operation to the general public.

Wir verstehen Cyptoparties als Vermittlung von Wissen zur „Digitale Selbstverteidigung“.

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 10. September 2018 – Beobachte mich nicht – Teil 1, HTTPS, Tracking, Browser-Addons;

- 22. Oktober 2018 – Beobachte mich nicht – Teil 2, Anonymisierung mit Tor und VPNs, Passwörter und Passwort Manager

- 12. November 2018 – Das können wir selber – Alternative Soziale Netzwerke, Self Hosting

CryptoParty Season 2/2018 (Herbst/Winter) in der naTo

- 03. Dezember 2018 – Wir unterhalten uns privat – Crypto-Messenger Apps für Mobilgeräte

- 07. Januar 2019 – Der elektronische Briefumschlag – E-Mail-Verschlüsselung, asynchrone Verschlüsselung

- 25. Februar 2019 – Meine Daten kontrolliere ich – Clouldsysteme und Backups mit Verschlüsselung

- 25. März 2019 – Keiner soll es erraten – Datei- und Festplattenverschlüsselung

Weitere Projekte (z. T. in Planung):

- Lesungen für Privatsphäre (z. B. zum Safer Internet Day)

- Teilnahme an den Kritischen Einführungswochen (KEW) an der Uni Leipzig

- CryptoParties für Schüler*innen, Journalist*innen, Jurist*innen, Student*innen

- Teilnahme an Podiumsdiskussionen, Interviewprojekten

- Podcast zu Datenschutz und Datensicherheit

Digitale Selbstverteidigung

»Wenn wir nichts Falsches tun, dann haben wir das Recht, alles in unserer Macht Stehende zu unternehmen, um das traditionelle Gleichgewicht zwischen uns und der lauschenden Macht aufrechtzuerhalten.«

Digitale Selbstverteidigung

Was ist digitale Selbstverteidigung?

- Metapher: Digitale Hygiene, Datenhygiene

- Versuch des Empowerments: das Recht auf informationelle Selbstbestimmung (= Grundrecht) im digitalen Zeitalter wahrzunehmen

- Aufruf zur Selbstbestimmung durch Teilrestauration gegen den neuen Kontrollverlust von Privatheit

Digitale Selbstverteidigung

Metaphern

Digitale Selbstverteidigung

Digitale Selbstverteidigung als Aufklärungsmodell

Habe Mut, dich deines eigenen Verstandes zu bedienen!

Beantwortung der Frage: Was ist Aufklärung?

→ Selbstbestimmung erfordert Wissen und Erfahrung.

Risiko: Überforderung des Individuums

Digitale Selbstverteidigung

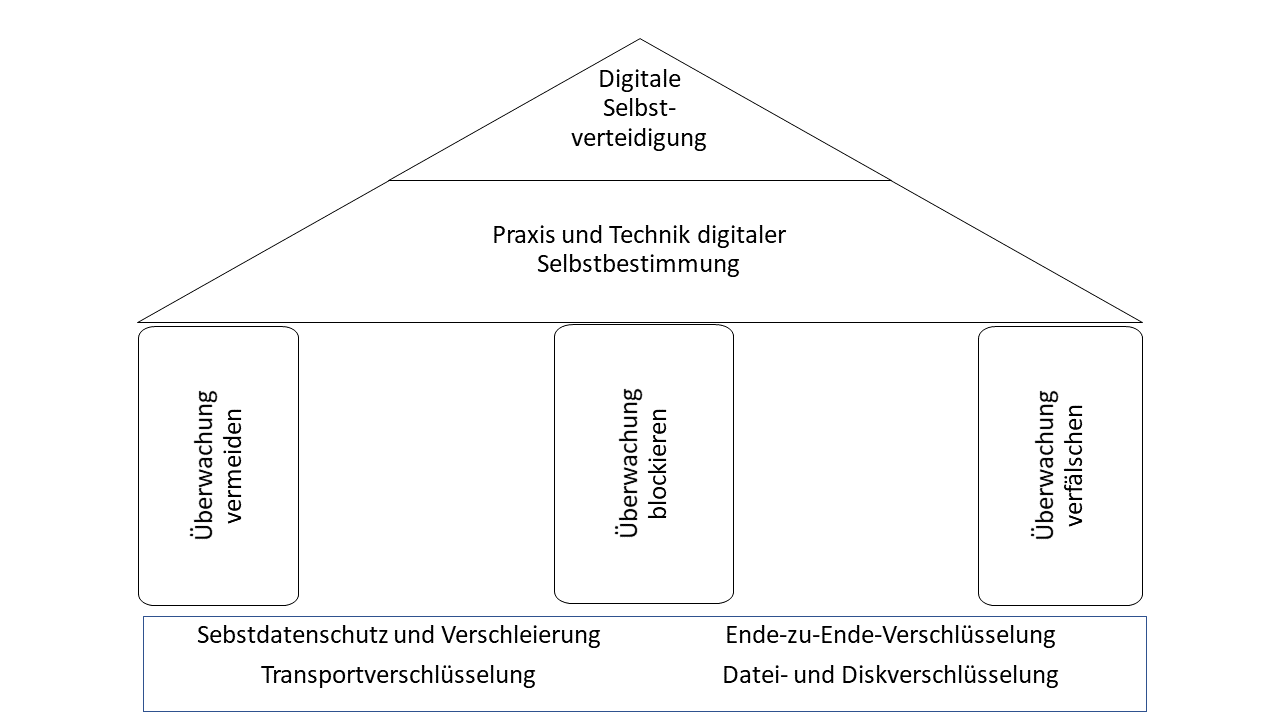

Digitale Selbstverteidigung

Prinzipien und Praxisformen

| Prinzip | Praxisformen |

|---|---|

| Überwachung vermeiden | Selbstdatenschutz |

| Überwachung blockieren | Selbstdatenschutz, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

| Überwachung verfälschen | Verschleierung, Transportverschlüsselung, Ende-zu-Ende-Verschlüsselung |

Motive/Anlass für Digitale Selbstverteidigung

Herausforderungen

Überwachung, Disziplin und Kontrolle (Focault/Deleuze/Han)

Datengetriebene Gesellschaft

Weitere praktische Möglichkeiten

- Daten-Hygiene einüben: immer wieder CryptoParties besuchen und weiterempfehlen

- mit Freunden und Familie über Digitalisierung und Privatsphäre diskutieren

- sich bei Apps und Sozialen Diensten über deren Datensammlung informieren, ggf. Alternativen verwenden

Aktiv werden

Mitmachen!

- Mitstreiter*Innen und Unterstützer*Innen im Bündnis sind herzlich willkommen!

- Spenden für OpenSource-Projekte (z. B. GnuPG, Linux, Mozilla, etc.)

Literatur- und TV-Empfehlungen

Fazit

Wendet sich gegen Massenüberwachung

Grenzen digitaler Selbstverteidigung

Verschlüsselung funktioniert. Richtig implementierte, starke Crypto-Systeme sind eines der wenigen Dinge, auf die man sich verlassen kann.

Verschlüsselung funktioniert

- gute Nachricht weil Verschlüsselung – nahezu immer – Grundlage digitaler Selbstverteidigung ist

- aber:

- richtige Implementierung → setzt deren Überprüfbarkeit voraus → OpenSource

- starke Crypto-Systeme → standardisierte, aktuelle und öffentlich überprüfte Verfahren und Algorithmen

- Also quelloffene, empfohlene Lösungen im eigenen Alltag einsetzen und alles ist gut?

Verschlüsselung umgehen

Schief gegangen

Beispiele von Sicherheitsbrüchen

Grenzen ausloten

Risikoanalyse an Hand von Bedrohungsmodellen

Bedrohungsmodelle:

- beschreiben Möglichkeiten von Angriffen und decken Verhaltensweisen oder Übertragungswege und -formen auf, die mit Risiken verbunden sein können

- helfen Grenzen und Möglichkeiten von technischen Lösungen wie Ende-zu-Ende-Verschlüsselung oder Transportverschlüsselung besser einzuschätzen und eigenes Verhalten anzupassen.

Bedrohungsmodell

Übersicht

Die W-Fragen

Schutzinteressen und -rahmen ermitteln

- Was möchte ich schützen?

- Vor wem möchte ich es schützen?

- Was sind die Konsequenzen, wenn der Schutz versagt?

- Welche Angriffswege könnten genutzt werden?

- Wie wahrscheinlich ist die Notwendigkeit es schützen zu müssen?

- Wie viel Aufwand und Umstände möchte ich in Kauf nehmen und worauf möchte ich verzichten, um es zu schützen?

Fazit

Bedrohungsmodelle als Mittel zur Selbstermächtigung

- Bedrohungsmodelle unterstützen bei der Abwägung von Risiken in Bezug auf Datensicherheit und -schutz

- Bedrohungsmodelle identifizieren schützenswerte Güter (Assets), Angreifer*Innen, Risiken und Angriffspotentiale

- Identifizierte Bedrohungen können besser eingeschätzt werden (Entscheidung für oder gegen Maßnahmen)

- Rationalisierung: Kosten-Nutzen-Abwägung (zu einem bestimmten Grad)

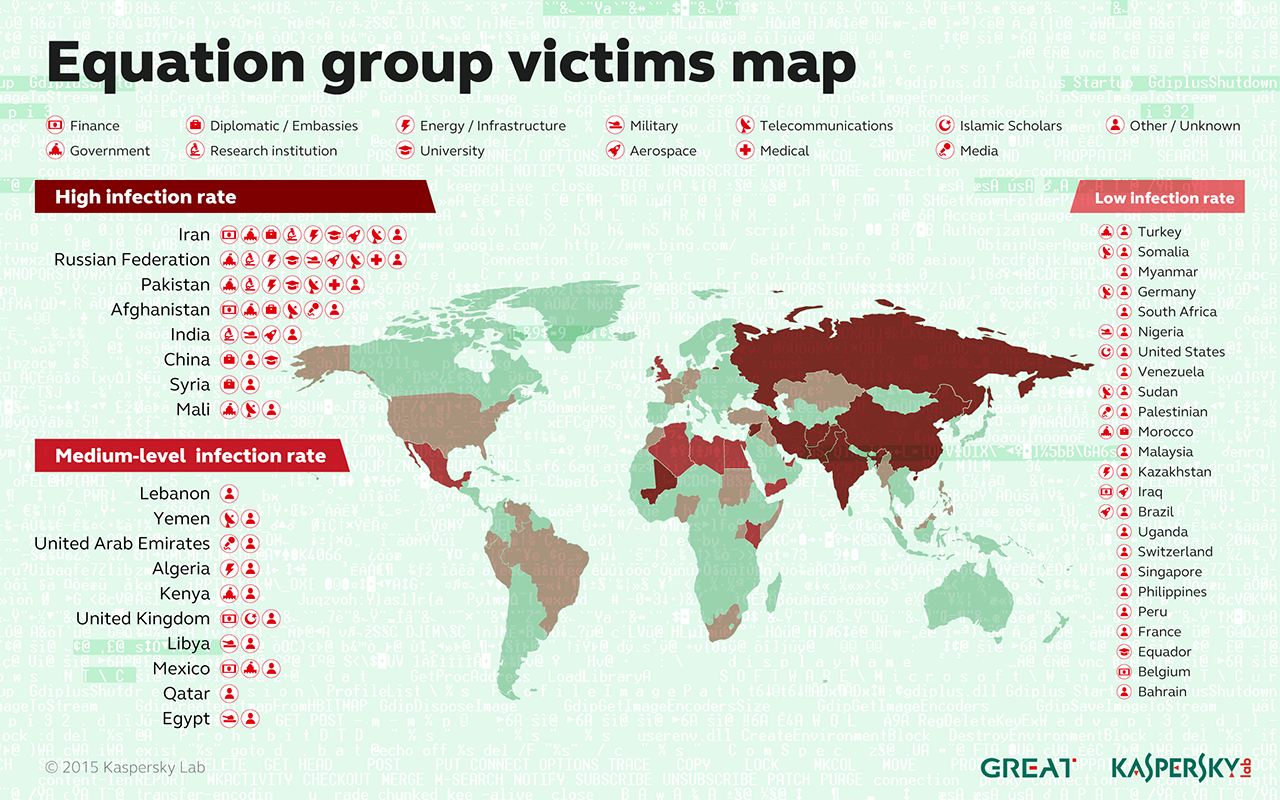

Equation Group

Schadsoftware-Familie

- »highly sophisticated threat actor« (aktiv seit 2004, ggf. schon 1996)

- technische Angriffsziele

- Festplatten-Steuerungssoftware (Firmware)

- Gruppe von Trojanern; teilweise tiefe Einnistung in Festplatten-Firmware

- Betroffen Festplattenhersteller: Western Digital, Maxtor, Samsung, Toshiba und Seagate

- Hohes Risiko: Malware überlebt eine Formatierung der Festplatte oder Neuinstallation des Betriebssystems

- Hohe Potentiale: Diebstahl von Schlüsseln verschlüsselter Festplatten/Container nach Infektion

Equation Group

Equation Group

Entwicklung und Geschichte

Equation Group

Weltweite Infektion

Equation Group

Vertiefende Informationen

- Equation Group: Q & A (PDF, #EquationAPT, #TheSAS2015)

- Equation-Group: „Höchstentwickelte Hacker der Welt” infizieren u.a. Festplatten-Firmware

- Equation Group: Sicherheitsforscher entdecken mutmaßliche NSA-Schadprogramme

- Spionagesoftware der Superlative entdeckt

- Equation Group: NSA-Linked Malware Discovered in the Wild

Grenzen von Datei- und Festplattenverschlüsselung

- vertrauenswürdige, offengelegte zeitgemäße Algorithmen

- regelmäßige Audits

- vollständig OpenSource

- unter aktiver (Weiter-)Entwicklung (Patches von Sicherheitslücken, Aufarbeitung technischer Schulden)

- Verfügbarkeit (Betriebssysteme)

- Kommerzieller Hersteller könnte zu Integration einer Hintertür/Schwächung der Umsetzung gezwungen worden sein

- Sicheres Löschen bei Flash-Speichermedien prinzipbedingt nicht gewährleistet bzw. nicht überprüfbar (Closed Source).

Grundregeln und Gegenmaßnahmen

- Update, Updates, Updates

- Backups, Backups, Backups

- Virenscanner (+/-)

- Unplugged: Sensible Daten auf System ohne Netzzugang aufbewahren und verschlüsseln

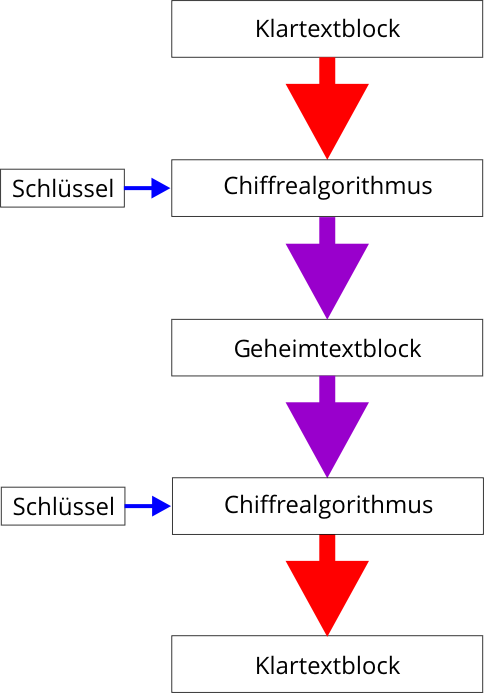

Symmetrische Verschlüsselung (1/3)

https://de.wikipedia.org/wiki/Symmetrisches_Kryptosystem

Gleicher Schlüssel für Verschlüsselung und Entschlüsselung der Nachricht (oder Berechnung beider Schlüssel auseinander)

Video zur Einführung in symmetrische Verschlüsselung (englisch)

Symmetrische Verschlüsselung (2/3)

Die Verschlüsselung hat zwei grundsätzliche Ziele:

Konfusion und Diffusion

- 1.) Konfusion:

- Zusammenhang zwischen Geheimtext und Schlüssel so komplex wie möglich machen um damit Kryptoanalyse zu erschweren

- Erreicht wird das z. B. durch nichtlineare Substitutionen von Eingabe und Ausgabe

Symmetrische Verschlüsselung (3/3)

- 2.) Diffusion:

- Auflösen von statistischen Strukturen des Klartextes

- statistische Analyse nach Buchstabenhäufigkeit im Chiffretext läuft ins Leere

guter Chiffretext ist nicht von Zufallszahlen und -zeichen zu unterscheiden

Blockverschlüsselung (1/3)

Schema

Blockverschlüsselung (2/3)

https://de.wikipedia.org/wiki/Blockchiffre

- Klartext fester Länge (Block) wird – bestimmt durch Schlüssel und Chiffrealgorithmus – in einen Geheimtext fester Länge gewandelt

- mehrere Zeichen (Block) werden in einem Schritt ver- bzw. entschlüsselt, daher schnell

- Blockchiffrealgorithmen können jeweils nur einen einzelnen Block verschlüsseln

- für Texte beliebiger Länge wird daher ein kryptographischer Betriebsmodus definiert, der die Anwendung des Verschlüsselungsalgorithmus auf den Datenstrom (fortlaufende Blöcke des Klartextes) festlegt

Blockverschlüsselung (3/3)

https://de.wikipedia.org/wiki/Blockchiffre

- modernen Blockchiffren werden als iterierte Blockchiffren konzipiert:

- Eingabe wird in mehreren gleich aufgebauten Runden verarbeitet

- Dazu werden aus dem Schlüssel sogenannte Rundenschlüssel abgeleitet

Video zur Erklärung eines symmetrischen Algorithmus (in englisch)

Das dort erklärte DES gilt allerdings inzwischen als unsicher.

Kryptologische Hashfunktion

- Was sind Hashfunktionen?

- Welche Verfahren sollte man verwenden/vertrauen?

- Was sind Schlüsselableitungsverfahren (KDF)?

- Dateidownlaod: Praktische Anwendungsformen

Übersicht (I)

| Hashfunktionen zur Datenhaltung | Prüfsummen | Kryptologische Hashfunktionen | Passwort-Hashfunktionen | |

|---|---|---|---|---|

| Anwendungsgebiete | Schlüssel-Wert-Paare; Indexfunktionen in Datenbanken, Caches | Erkennung von Veränderungen an übertragenen Daten | Nachrichten signieren bzw. die Integrität von Daten sicherzustellen | Nachrichten zu signieren bzw. die Integrität von Daten sicherzustellen |

| Differenzierung | B+ tree, R-tree, Verteilte Hashtabelle (DHT) | Einfache v. Komplex | Schlüssellose Hashfunktionen, Message Authentication Codes | Standardisiert (PBKDF2, Argon2), Nicht-Standardisiert (Bcrypt, Scrypt) |

Übersicht (II)

| Hashfunktionen zur Datenhaltung | Prüfsummen | Kryptologische Hashfunktionen | Passwort-Hashfunktionen | |

|---|---|---|---|---|

| Beispiele | Dictionary<string,string> (C#), HashMap<&str, i32> (Rust), woerter = {"house":"Haus", "cat":"Katze"} (Python) |

CRC32, Adler-32, Quersumme | MD5, SHA1 vs. HMAC-MD5 and HMAC-SHA | BBKDF2, Argon2, Bcrypt, Scrypt |

Kryptologische Hashfunktion

Kryptologische Hashfunktionen

- Einwegfunktionen: einfach ermittelbar, schwer umkehrbar

- Schlüssellose Hashfunktionen: Einweg-Hashfunktionen und kollisionsresistente Hashfuntionen

- Schlüsselabhänige Hashfunktionen: Message Authentication Codes (MAC)

- kann zur Bildung von Fingerabdrücken zur Prüfung von Nachrichten(-blöcken) und zur Überprüfung von Dateidownloads verwendet werden

Kryptologische Hashfunktion

Übersicht (Auswahl)

| Verfahren | Veröffentlichung | Empfehlung |

|---|---|---|

| MD5 | 1992 | 💔 gilt als unsicher |

| SHA (SHA-Familie) | 1993 (SHA-0), 1995 (SHA-1), 2002 (SHA-256, SHA-384, SHA-512) | 💔/💛 Im Februar 2017 wurde die erste Kollision für SHA-1 veröffentlicht. → SHA-512 verwenden |

| RIPEMD | 1992, 1996 (RIPEMD-128, RIPEMD-160) | 💛 kollisionen für die Variante von 1992 möglich |

Kryptologische Hashfunktion

Übersicht (Auswahl)

| Verfahren | Veröffentlichung | Empfehlung |

|---|---|---|

| Whirlpool | 2003 | 💚 keine Kollisionen bekannt, 512 Bit Hashwert, zehn AES-Runden |

| SHA-3/Keccak | 2011 (3. Version) | 💚 Alternative zu SHA-2 |

| BLAKE | 2010 (BLAKE2 2012) | 💚 BLAKE war einer der Finalisten im SHA-3-Auswahlverfahren der NIST. |

Exkurs

Schlüsselableitungsverfahren (KDF)

- kryptologische Hashfunktion

- speziell für das Hashen und Speichern von Passwörtern entwickelt wurde

- mit dem Ziel entwickelt, das Hashing möglichst aufwändig zu gestalten

Schlüsselableitungsverfahren

Übersicht (Auswahl I)

| Verfahren | basiert auf | Empfehlung |

|---|---|---|

| PBKDF2 | DK = PBKDF2(PRF, Password, Salt, c, dkLen) |

vom NIST standardisiert; mit min. 100 000 Iteratioen durchführen |

| scrypt | sala20/8 | mit niedrigen Parametern durch GPU-Hardware angreifbarer als bcrypt; Seitenkanalattacke durch cache timing theoretisch möglich |

Schlüsselableitungsverfahren

Übersicht (Auswahl II)

| Verfahren | basiert auf | Empfehlung |

|---|---|---|

| bcrypt | blowfish; Länge des Passworts auf 56 Bytes beschränkt | angreifbar (Wörterbuchangriff oder Brute-Force-Methode), bessere Ergebnisse als PBKDF2 |

| Argon2 | Blake2b | Empfehlung der unabhängigen Password Hashing Competition (PHC); weitere Finalisten: Catena, Lyra2, Makwa und yescrypt |

Einen Dateidownload prüfen

Linux

Prüfsummme erstellen

$ sha512sum Qubes-R3.2-x86_64.iso

de1eb2e76bdb48559906f6fe344027ece20658d4a7f04ba00d4e40c63723171c62bdcc869375e7a4a4499d7bff484d7a621c3acfe9c2b221baee497d13cd02fe Qubes-R3.2-x86_64.iso

Prüfsummme vergleichen

$ sha512sum -c Qubes-R3.2-x86_64.iso.DIGESTS

Einen Dateidownload prüfen

SHA-3 unter Linux

- ArchLinux (AUR): sha3sum-git oder sha3sum-git

- Fedora: sha3sum

- Alternativ: rhash

Prüfsummme erstellen

$ sha3-512sum Qubes-R3.2-x86_64.iso

$ rhash --sha3-512 Qubes-R3.2-x86_64.iso

$ sha3-512sum Qubes-R3.2-x86_64.iso

$ rhash --sha3-512 Qubes-R3.2-x86_64.iso

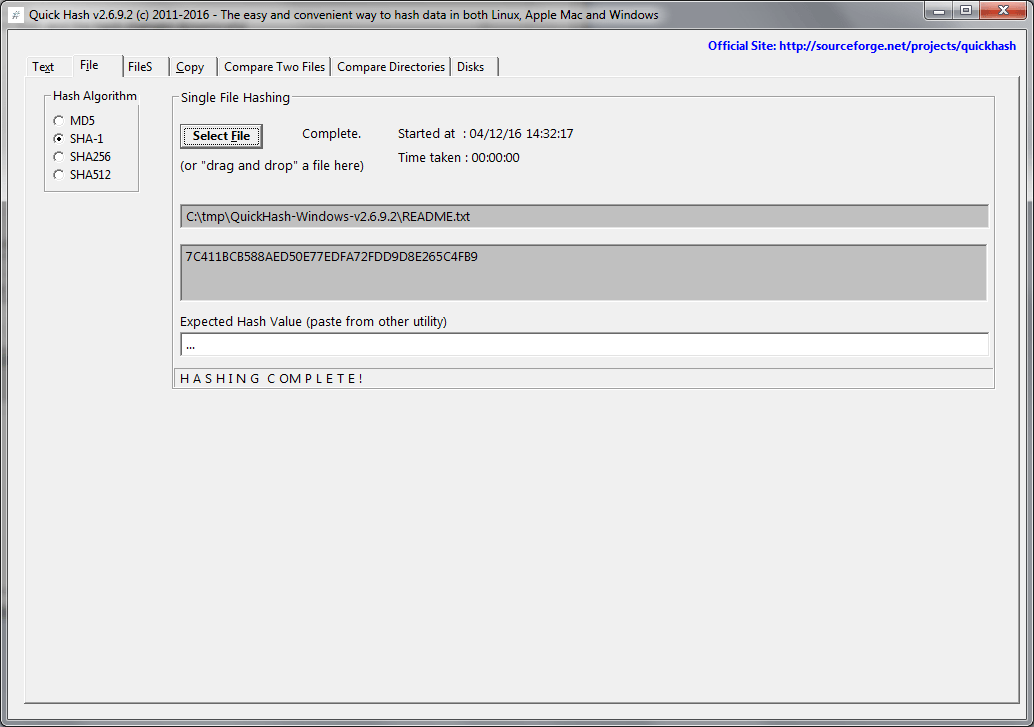

Einen Dateidownload prüfen

Windows

Einen Dateidownload prüfen

Windows

- QuickHash GUI

- ab Windows 10 Aniversary: Windows Subsystem für Linux

Fazit

Kryptologische Hashfunktion

- Was: Integrität von empfangenen Daten prüfen

- Wie: Schutz durch eindeutigen, vergleichbaren Fingerabdruck

- Wem: Angreifern, die gefälschte Dateien verbreiten

- Folgen v. Schutzversagen:: Kollision bei Prüfsummenermittlung → gefälsche Datei wird verwendet/ausgeführt

- Aufwand: Durchführung kostet Zeit und muss Teil der Datenhygiene werden

- Risiken: Software verwendet veraltete Verfahren zur Passwortableitung: keinem System vertrauen, dass MD5 verwendet; Plattformen bevorzugen, die bcrypt, scrypt oder Argon2 verwenden; künftig für Prüfsummen SHA-3 verwenden

TopSecret: Datei- und Festplattenverschlüsselung

- Dateiverschlüsselung mit GnuPG und AEScrypt

- Festplattenverschlüsselung mit VeraCrypt

- Alternativen zu VeraCrypt (cryptsetup/dm-crypt/LUKS)

Dateiverschlüsselung

- Wofür? Einzelne Dateien zur Übertragung/bei Kommunikation oder für die Ablage in der Cloud

- Wichtig: Dateien nach dem Verschlüsseln sicher löschen falls nur noch die verschlüsselten Daten vorliegen sollen.

Symmetrische Verschlüsselung mit GPG

Was ist das?

- GPG = offenes und gutes Verschlüsselungsprogramm

- GPG hauptsächlich zur asymmetrischen Verschlüsselung (→E-Mail)

- via Kommandozeile oder entsprechende Oberflächen auch für symmetrische Verschlüsselung nutzbar

vor Nutzung

- Konfigurationsdatei anpassen

- Vorlage

Nutzung wofür?

- Verschlüsselung einzelner Dateien

- im wesentlichen für Versand oder Weitergabe von Dateien sinnvoll

- auf dem eigenen System verschlüsselte Containern bzw. Partitionen empfehlenswerter (→ Container-/Festplattenverschlüsselung)

So geht’s:

Verschlüsselung

gpg -c --cipher-algo AES256 --digest-algo SHA512 geheim.txt

verschlüsselte Datei heißt: geheim.txt.gpg (im selben Verzeichnis)

Entschlüsselung

gpg -d -o geheim.txt geheim.txt.gpg

Dateiverschlüsselung mit

AEScrypt

https://www.aescrypt.com/download/

- plattformübergreifend (Windows 32 und 64, Android, iPhone/iPad, MacOS, Linux)

- (meistens) mit grafischer Oberfläche und/oder als Kommandozeilentool

- einfach zu installieren und in der Anwendung

- quelloffen (Open Source)

- Allerdings: Original und verschlüsselte Datei sind im Dateisystem sichtbar

- ggf. sicher löschen → was problematisch sein kann (Flashspeichersysteme)

Fazit

Dateiverschlüsselung: Schutzniveau und Bedrohungsmodelle

- schützt Was: Dateien

- schützt Wie: Verschlüsselung

- schützt vor Wem/Was: Geräteverlust, Geräteverkauf, Personen mit physischen Zugriff

- Folgen von Schutzversagen: auf Dateien kann zugegriffen werden

- Aufwand: größere Platzbedarf; Entschlüsselung/Verschlüsselung

- Risiken: Forensiker/Cryptoanalytiker; Verlust von Schlüsseln/Passwörtern (Backups, PasswordManager); Dateiverlust während Ver-/Entschlüsselung (Backups)

Fazit

Dateiverschlüsselung: Anwendungsfälle

- Bewerbungsunterlagen beim e-Mail-Versand

- Photosammlung auf einem Smartphone

- Dateiaustausch in der Cloud, via E-Mail (gpg)

Festplattenverschlüsselung mit VeraCrypt

- Projektseiten: https://www.veracrypt.fr/en/Home.html

- installierbar aber auch portabel nutzbar, dann Admin-Rechte nötig (Windows)

- Wichtig: Downloads verifizieren via GPG-Signatur und/oder Hashsumme, Programmdownload für Hashsummen unter Windows

VeraCrypt

Wie funktioniert’s? (1)

- beim Erstellen des Datenträgers werden Masterkeys und weitere Informationen für Ver- und Entschlüsselung der Inhalte des Containers/der Partition/Platte verschlüsselt im Volume Header abgelegt

- für deren Verschlüsselung wird aus dem Passwort oder/und eingesetzten Keyfiles ein Header Key mit PBKDF2 (Password-Based Key Derivation Function 2) abgeleitet

- zusätzlich: PIM (Personal Iterations Multiplier) einstellbar

VeraCrypt

Wie funktioniert’s? (2)

- als Betriebsmodus kommt XTS zum Einsatz, der aktuelle Quasi-Standard für Datenträgerverschlüsselung, eingesetzt auch bei BestCrypt, dm-crypt, FreeOTFE, DiskCryptor, FreeBSD geli, OpenBSD softraid disk encryption software und Mac OS X Lion FileVault 2

VeraCrypt

Verschlüsselungsalgorithmen (1)

- Verfahren waren Finalisten für den Advanced Encryption Standard (AES) des National Institute of Standards and Technology (NIST) der USA in 2000

- Rijndael/AES (Joan Daemen, Vincent Rijmen), der spätere Gewinner des Ausscheidungsverfahrens

- Serpent (Ross Anderson, Eli Biham, Lars Knudsen)

- Towfish (Bruce Schneier, Niels Ferguson, John Kelsey, Doug Whiting, David Wagner und Chris Hall)

- Kaskaden möglich → höhere Sicherheit aber auch längere Zeit zum Ver- und Entschlüsseln

VeraCrypt

Verschlüsselungsalgorithmen (2)

- Camellia, entwicklet von Mitsubishi Electric und dem NTT Japan, genehmigt für das NESSIE-Projekt der EU und das Japanische CRYPTREC-Projekt.

- Kuznyechik, nationaler Standard der Russischen Föderation, GOST R 34.12-2015

VeraCrypt

Hash-Algorithmen

- SHA-512 oder SHA-256, entwickelt von der NSA und vom NIST publiziert.

- Wirlpool, vom NESSIE-Projekt der EU empfohlen und von der ISO übernommen

- Streebog-512 Russischer nationaler Standard GOST R 34.11-2012 Information Technology – Cryptographic Information Security – Hash Function, auch in RFC 6986 beschrieben

Alternativen

Windows

- Bitlocker, Microsoft, ab Windows Vista, vielfach aber nur ab Pro-Version einsetzbar, Closed Source. Bitlocker wurde unlängst durch die Entscheidung Microsofts den sog. Elephant Diffuser zu entfernen geschwächt.

- Bei Windows 10 werden (wurden?) die Wiederherstellungsschlüssel per Voreinstellung in der Microsoft Cloud gespeichert (Hintergund)

Alternativen

Mac OS X/Linux

- Lion’s FileVault 2 Mac OS X, Closed Source

- dm-crypt mit LUKS, via Repository der Distribution

Festplattenverschlüsselung mit dm-crypt und LUKS

- quelloffene Alternative auf Linux-Systemen

- Integration in den Kernel (Betriebssystemkern)

- keine Hidden Volumes

- keine glaubhafte Abstreibarkeit (plausible deniability)

Festplattenverschlüsselung mit dm-crypt und LUKS

Container erstellen

$ cryptsetup -c aes-xts-plain -y -s 512 luksFormat /dev/disk/by-uuid/XXX

$ cryptsetup luksOpen /dev/disk/by-uuid/XXX mycrypteddev

$ mkfs.ext4 /dev/mapper/mycrypteddev

$ cryptsetup luksClose /dev/mapper/mycrypteddev

Festplattenverschlüsselung mit dm-crypt und LUKS

Container einhängen und aushängen (mount, unmount)

$ cryptsetup luksOpen /dev/disk/by-uuid/XXX mycrypteddev

$ mount -t ext4 /dev/mapper/mycrypteddev /mnt/mount_point

$ umount /mnt/mount_point

$ cryptsetup luksClose mycrypteddev

Fazit

Festplatten-/Containerverschlüsselung

- schützt vor Was: Zugriff auf Daten in Container oder auf Festplatte/SSD – sofern nicht eingehängt/in Betrieb

- schützt Wie: starke Verschlüsselung

- schützt vor Was/Wem: Zugriffsversuche auf die gespeicherten Daten; Servicetechniker bei Reparatur, Käufern von Gebrauchtgeräte oder bei Geräteverschrottung, Diebe ...

- Folgen von Schutzversagen: Zugriff auf alle gespeicherten Daten wäre möglich

- Aufwand: geringer einmaliger Aufwand bei der Einrichtung und beim Einloggen

- Risiken: Schlüsselverlust, Hardwarefehler (verschlüsselte Dateien können nicht wieder hergestellt werden)

Vielen Dank